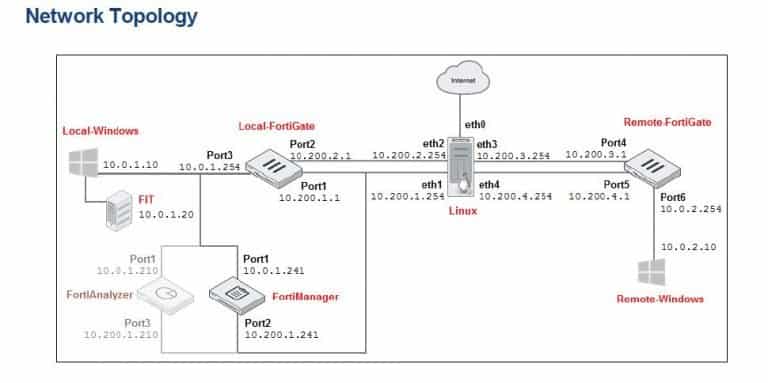

Continuiamo con la nostra serie di articoli che, attraverso esempi pratici e semplificati, dimostrano l’applicazione di strumenti fondamentali nei rispettivi ambiti. È il turno delle rotte statiche e di failover su fortinet FortiGate. Mostriamo di seguito una topologia e relativo diagramma degli indirizzi su cui sviluppare gli opportuni passaggi pratici e le relative considerazioni. Tutti i dispositivi intermediari (router e switch) sono configurati con settaggi di base:

Ecco i nostri obiettivi:

– Implementare una rotta di failover;

– Implementare le policy routing;

– Diagnosticare eventuali problematiche;

Come si vede in figura, l’apparato Local-FortiGate è dotato di 2 interfacce che fungono da WAN: Port1 e Port2, mentre Port3 rappresenta l’interfaccia LAN. Configureremo Port1 come connessione WAN (Internet) primaria, e la Port2 come connessione di backup. La Port2 sarà utilizzata solo se la connessione attestata sulla Port1 non dovesse essere fruibile. Per ottenere questo risultato dovremo implementare 2 default route con administrative distance differenti e monitorare le 2 connessioni. Procediamo a verificare lo stato di partenza del router Local-FortiGate, collegandoci alla sua GUI 10.0.1.254. Verificheremo quindi la rotte statiche presenti, abilitando le colonne della “Distance” e della “Priority”. Rileveremo questi valori per le rotte esistenti:

1) Connettiamoci con il browser al FortiGate puntando al 10.0.1.254 imputando le credenziali opportune;

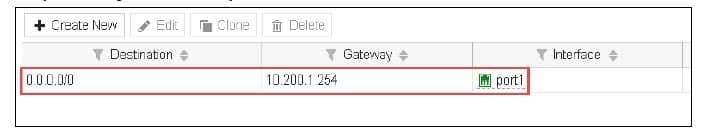

2) Cliccare su Network –> Static Routes

3) Verificare che le defoult route abbia come exit interface la Port1:

4) Tasto destro su qualunque punto dell’intestazione di colonna per aprire il menù contestuale;

5) Nei campi disponibili, alla voce Available Columns, selezionare Distance e Priority:

Notiamo come di default la Distance sia 10 e la priority sia 0.

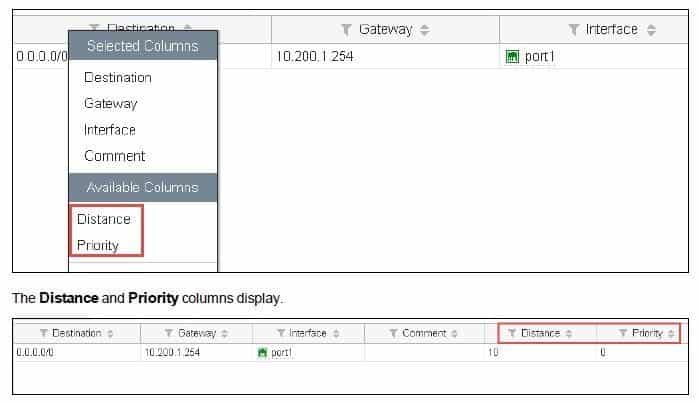

Adesso procediamo a configurare la 2° default route attraverso la Port2. Assegneremo a questa rotta una Administrative Distance più alta rispetto alla rotta precedentemente rilevata (Primaria). Nello specifico Distance=20 e Priority=5.

Quindi procediamo come di seguito:

1) Sull’interfaccia WEB del Local-FortiGate cliccare Network –> Static Routes;

2) Cliccare Create New;

3) Configurare come nella seguente figura:

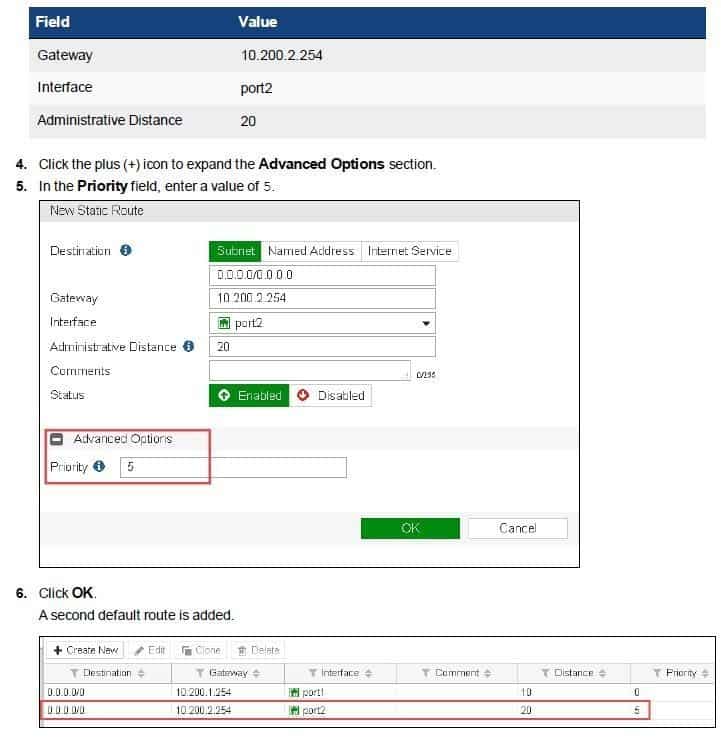

Possiamo apprezzare la 2° default route inserita.

CORSI CORRELATI:

- Corso Fortinet NSE4;

- Corso Cisco CCNA;

- Corso CCNP Enterprise ENCOR;

- Corso CCNP Enterprise ENARSI;

- Corso CCNP Enterprise ENWLSI;

- Corsi CCNP Enterprise;

- Corso Huawei HCIA R&S;

Consulta il nostro Catalogo Corsi per Tecnologia oppure fai una Ricerca per Vendor o ancora trova uno specifico corso attraverso il motore di ricerca interno: Ricerca Corsi. Contattaci ora al Numero Verde 800-177596, il nostro team saprà supportarti nella scelta del percorso formativo più adatto alla tue esigenze.

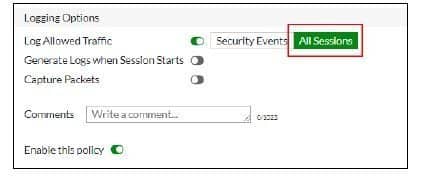

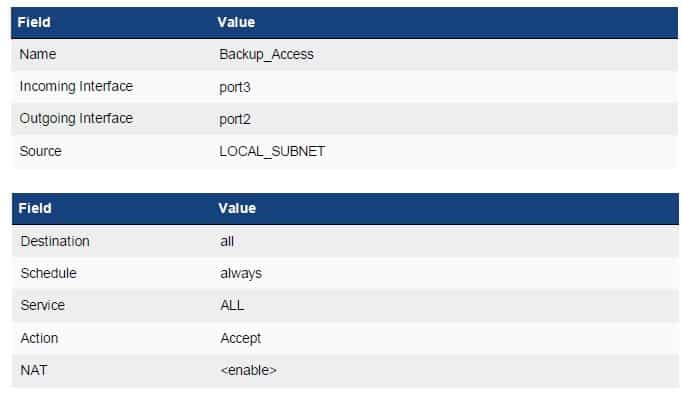

Procediamo a modificare le policy del firewall Full_Access per abilitare il logging di tutte le sessioni. Quindi creiamo una seconda policy Backup_Access legittimando il traffico dalla interfaccia Port3 alla Port2 con attivazione della NAT. In fine abilitiamo anche per questa nuova policy il logging di tutte le sessioni:

1) Sull’interfaccia WEB del router Local-FortiGate GUI, clicchiamo Policy & Objects –> IPv4 Policy;

2) Doppio click sulla policy Full_Access per modificarla;

3) Abilitiamo il Logging per tutte le sessioni;

Adesso clicchiamo su Create New per creare la policy aggiuntiva:

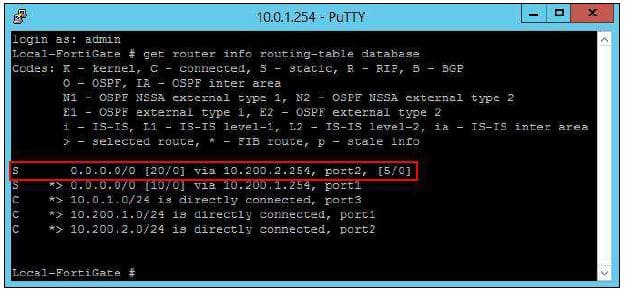

Verifichiamo quanto fatto visualizzando la tabella di routing del router:

1) Apriamo una sessione telnet/ssh sul router 10.0.1.254;

2) Imputiamo il comando “get router info routing-table all”

3) Notiamo che la rotta di backup non è visualizzata;

4) Imputiamo quindi “get router info routing-table database”

5) Vediamo l’output:

La rotta di backup è ovviamente inattiva perché configurata con una AD maggiore, quindi meno preferibile.

Completiamo la configurazione implementando il monitoraggio dei link. Di nuovo in telnet/ssh sul router imputiamo:

config system link-monitor

edit port1-monitor

set srcintf port1

set server 4.2.2.1

set gateway-ip 10.200.1.254

set protocol ping

set update-static-route enable

next

edit port2-monitor

set srcintf port2

set server 4.2.2.2

set gateway-ip 10.200.2.254

set protocol ping

set update-static-route enable

end

Testiamo il sistema appena realizzato verificando se la rotta che utilizza la connessione attraverso Port2 si attiva al bisogno. Provochiamo artificialmente la caduta del link della Port1 ingannando l’health monitor al che faccia il ping verso un indirizzo irraggiungibile. Generiamo traffico prima e dopo questo evento:

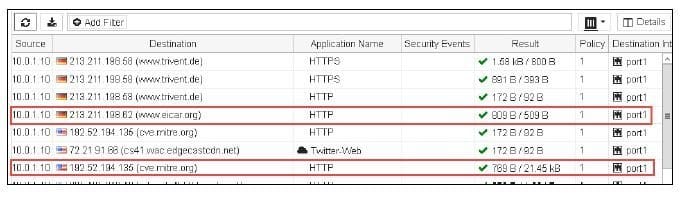

1) Generiamo del traffico a partire dalla LAN;

2) Sempre operando sulla GUI del router Local-FortiGate, clicchiamo su Log & Report > Forward Traffic;

3) Tasto destro sulle intestazioni di colonna per aprire il menu contestuale;

4) In Available Columns selezioniamo Destination Interface;

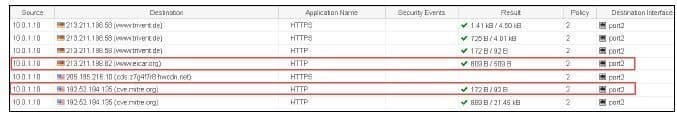

Possiamo verificare come le varie destinazioni siano state raggiunte attraverso la Port1:

Forziamo il failover settando un ip non raggiungibile nel link-monitor della Port1. Torniamo nella sessione telnet/ssh sul router:

config system link-monitor

edit port1-monitor

set server 10.200.1.13

next

end;

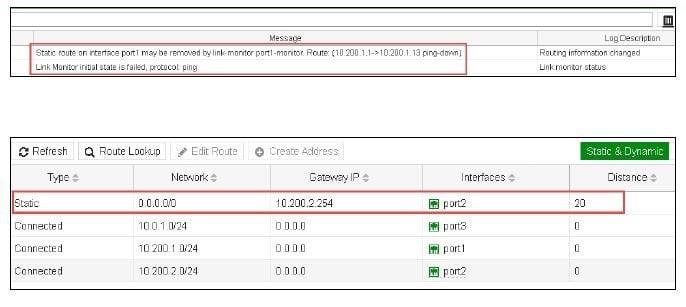

Aspettiamo qualche secondo affinché il monitoraggio, non avendo alcuna risposta al ping verso 10.200.1.13, decreti il link come “down”:

Verifichiamo se vi è stato realmente un cambio di rotta. Dalla interfaccia Web del router Local-FortiGate andiamo su Log & Report –> System Events:

Quindi verifichiamo che la rotta di default attualmente “primaria” sia effettivamente passante da Port2:

1) Cliccando su Monitor –> Routing Monitor;

2) Generando traffico dalla LAN e appurando da dove passi il traffico Log & Report –> Forward Traffic

Siamo giunti al termine di queste breve esempio pratico sulla tematica delle rotte statiche e di backup. Il routing statico, assieme alla possibilità di implementare percorsi ridondanti di failover, sono argomenti fondamentali. A tal proposito è interessante affrontare lo stesso esempio laboratoriale su Piattaforme diverse:

Configurare rotte statiche e di failover (backup) su Router Huawei VRP;

Configurare rotte statiche e di failover (backup) su Router Cisco IOS;