Obiettivi | Certificazione | Contenuti | Tipologia | Prerequisiti | Durata e Frequenza | Docenti | Modalità di Iscrizione | Calendario

Il Corso Security in Google Cloud è un percorso formativo di tre giorni che offre ai partecipanti una comprensione approfondita delle tecniche e dei controlli di sicurezza di Google Cloud. Durante il corso, i partecipanti avranno l’opportunità di esplorare i componenti di Google Cloud e di implementare una soluzione sicura sulla piattaforma. Saranno affrontate diverse tecnologie, tra cui Cloud Identity, Google Resource Manager, Cloud IAM, VPC firewalls, Google Cloud Armor, Identity-Aware Proxy, Cloud audit logs, Kubernetes, Cloud Data Loss Prevention API e Forseti. Inoltre, il corso fornirà competenze per mitigare una serie di attacchi, tra cui attacchi DDoS, phishing e minacce legate alla classificazione e all’uso dei contenuti. Il corso contribuisce alla preparazione dell’esame di Certificazione Google Cloud Certified Professional Cloud Security Engineer.

Contattaci ora per ricevere tutti i dettagli e per richiedere, senza alcun impegno, di parlare direttamente con uno dei nostri Docenti (Clicca qui)

oppure chiamaci subito al nostro Numero Verde (800-177596).

Calling from abroad? Reach us at +39 02 87168254.

Obiettivi del corso

Di seguito una sintesi degli obiettivi principali del Corso Security in Google Cloud:

- Comprendere e applicare le misure di sicurezza in Google Cloud.

- Utilizzare Cloud Identity e Google Resource Manager per la gestione delle identità.

- Configurare Cloud IAM e VPC firewalls per proteggere le risorse.

- Impiegare Google Cloud Armor e Identity-Aware Proxy per la difesa da minacce esterne.

- Gestire Cloud audit logs, Kubernetes e Cloud Data Loss Prevention API per la sicurezza dei dati.

Certificazione del corso

Esame Google Cloud Certified Professional Cloud Security Engineer; Questa certificazione verifica la capacità di progettare e implementare carichi di lavoro e infrastrutture sicure su Google Cloud. I candidati dimostrano la comprensione delle migliori pratiche di sicurezza e dei requisiti di sicurezza del settore, progettando, sviluppando e gestendo soluzioni sicure con le tecnologie di sicurezza di Google. Le competenze valutate includono la gestione dell’identità e degli accessi, la definizione di strutture organizzative e politiche, la protezione dei dati tramite le tecnologie Google Cloud, la configurazione delle difese di sicurezza di rete, il monitoraggio degli ambienti per la rilevazione delle minacce e la risposta agli incidenti, la politica di sicurezza come codice, il ciclo di vita dello sviluppo del software sicuro e l’applicazione dei controlli normativi.

Contenuti del corso

Module 1: Foundations of GCP Security

- Understand the GCP shared security responsibility model.

- Understand Google Cloud’s approach to security.

- Understand the kinds of threats mitigated by Google and by GCP.

- Define and Understand Access Transparency and Access Approval (beta).

Module 2:Cloud Identity

- Cloud Identity.

- Syncing with Microsoft Active Directory using Google Cloud Directory Sync.

- Using Managed Service for Microsoft Active Directory (beta).

- Choosing between Google authentication and SAML-based SSO.

- Best practices, including DNS configuration, super admin accounts.

- Lab: Defining Users with Cloud Identity Console.

Module 3: Identity, Access, and Key Management

- GCP Resource Manager: projects, folders, and organizations.

- GCP IAM roles, including custom roles.

- GCP IAM policies, including organization policies.

- GCP IAM Labels.

- GCP IAM Recommender.

- GCP IAM Troubleshooter.

- GCP IAM Audit Logs.

- Best practices, including separation of duties and least privilege, the use of Google groups in policies, and avoiding the use of primitive roles.

- Labs: Configuring Cloud IAM, including custom roles and organization policies.

Module 4: Configuring Google Virtual Private Cloud for Isolation and Security

- Configuring VPC firewalls (both ingress and egress rules).

- Load balancing and SSL policies.

- Private Google API access.

- SSL proxy use.

- Best practices for VPC networks, including peering and shared VPC use, correct use of subnetworks.

- Best security practices for VPNs.

- Security considerations for interconnect and peering options.

- Available security products from partners.

- Defining a service perimeter, including perimeter bridges.

- Setting up private connectivity to Google APIs and services.

- Lab: Configuring VPC firewalls.

Module 5: Securing Compute Engine: techniques and best practices

- Compute Engine service accounts, default and customer-defined.

- IAM roles for VMs.

- API scopes for VMs.

- Managing SSH keys for Linux VMs.

- Managing RDP logins for Windows VMs.

- Organization policy controls: trusted images, public IP address, disabling serial port.

- Encrypting VM images with customer-managed encryption keys and with customer-supplied encryption keys.

- Finding and remediating public access to VMs.

- Best practices, including using hardened custom images, custom service accounts (not the default service account), tailored API scopes, and the use of application default credentials instead of user-managed keys.

- Lab: Configuring, using, and auditing VM service accounts and scopes.

- Encrypting VM disks with customer-supplied encryption keys.

- Lab: Encrypting disks with customer-supplied encryption keys.

- Using Shielded VMs to maintain the integrity of virtual machines.

Module 6: Advanced Logging and Analysis

- Cloud Storage and IAM permissions.

- Cloud Storage and ACLs.

- Auditing cloud data, including finding and remediating publicly accessible data.

- Signed Cloud Storage URLs.

- Signed policy documents.

- Encrypting Cloud Storage objects with customer-managed encryption keys and with customer-supplied encryption keys.

- Best practices, including deleting archived versions of objects after key rotation.

- Lab: Using customer-supplied encryption keys with Cloud Storage.

- Lab: Using customer-managed encryption keys with Cloud Storage and Cloud KMS.

- BigQuery authorized views.

- BigQuery IAM roles.

- Best practices, including preferring IAM permissions over ACLs.

- Lab: Creating a BigQuery authorized view.

Module 7: Securing Applications: techniques and best practices

- Types of application security vulnerabilities.

- DoS protections in App Engine and Cloud Functions.

- Cloud Security Scanner.

- Lab: Using Cloud Security Scanner to find vulnerabilities in an App Engine application.

- Identity Aware Proxy.

- Lab: Configuring Identity Aware Proxy to protect a project.

Module 8: Securing Kubernetes: techniques and best practices

- Authorization.

- Securing Workloads.

- Securing Clusters.

- Logging and Monitoring.

Module 9: Protecting against Distributed Denial of Service Attacks

- How DDoS attacks work.

- Mitigations: GCLB, Cloud CDN, autoscaling, VPC ingress and egress firewalls, Cloud Armor (including its rules language).

- Types of complementary partner products.

- Lab: Configuring GCLB, CDN, traffic blacklisting with Cloud Armor.

Module 10: Protecting against content-related vulnerabilities

- Threat: Ransomware.

- Mitigations: Backups, IAM, Data Loss Prevention API.

- Threats: Data misuse, privacy violations, sensitive/restricted/unacceptable content.

- Threat: Identity and Oauth phishing.

- Mitigations: Classifying content using Cloud ML APIs; scanning and redacting data using Data Loss Prevention API.

- Lab: Redacting Sensitive Data with Data Loss Prevention API.

Module 11: Monitoring, Logging, Auditing, and Scanning

- Security Command Center.

- Stackdriver monitoring and logging.

- Lab: Installing Stackdriver agents.

- Lab: Configuring and using Stackdriver monitoring and logging.

- VPC flow logs.

- Lab: Viewing and using VPC flow logs in Stackdriver.

- Cloud audit logging.

- Lab: Configuring and viewing audit logs in Stackdriver.

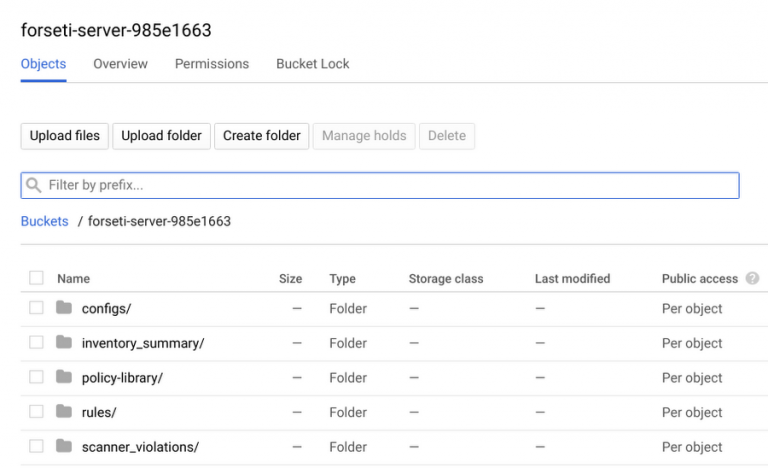

- Deploying and Using Forseti.

- Lab: Inventorying a Deployment with Forseti Inventory (demo).

- Lab: Scanning a Deployment with Forseti Scanner (demo).

Tipologia

Corso di Formazione con Docente

Docenti

I docenti sono Istruttori accreditati Google Cloud e certificati in altre tecnologie IT, con anni di esperienza pratica nel settore e nella Formazione.

Infrastruttura laboratoriale

Per tutte le tipologie di erogazione, il Corsista può accedere alle attrezzature e ai sistemi presenti nei Nostri laboratori o direttamente presso i data center del Vendor o dei suoi provider autorizzati in modalità remota. Ogni partecipante dispone di un accesso per implementare le varie configurazioni avendo così un riscontro pratico e immediato della teoria affrontata. Ecco di seguito alcuni scenari tratti dalle attività laboratoriali:

Dettagli del corso

Prerequisiti

Si consiglia la partecipazione al Corso Google Cloud Fundamentals Core Infrastructure.

Durata del corso

- Durata Intensiva 3gg;

Frequenza

Varie tipologie di Frequenza Estensiva ed Intensiva.

Date del corso

- Corso Security in Google Cloud (Formula Intensiva) – 22/06/2026 – 9:00 – 17:00

Modalità di iscrizione

Le iscrizioni sono a numero chiuso per garantire ai tutti i partecipanti un servizio eccellente.

L’iscrizione avviene richiedendo di essere contattati dal seguente Link, o contattando la sede al numero verde 800-177596 o inviando una richiesta all’email [email protected].