Obiettivi | Certificazione | Contenuti | Tipologia | Prerequisiti | Durata e Frequenza | Docenti | Modalità di Iscrizione | Calendario

Il Corso Linux Administrator CompTIA Linux+ è indirizzato ai partecipanti che operano o aspirano a operare come System Administrator. Il corso offre un percorso pratico e rigoroso su installazione, configurazione, gestione e troubleshooting di ambienti Linux eterogenei. Si parte dai fondamenti (boot process, FHS, shell e dotfiles) e dal package management fino alla gestione avanzata con systemd, logging con journalctl/rsyslog, users & groups, permissions, ACL e SELinux. Sono trattati storage e filesystem (LVM, RAID, ext4/xfs/btrfs), backup/restore con tar e rsync, e networking con NetworkManager/Netplan, DNS/DHCP/NTP, strumenti diagnostici (ip, ss, tcpdump, traceroute, nmap) e hardening firewall (nftables/iptables, ufw/firewalld). La parte security include SSH hardening, TLS/OpenSSL, WireGuard, PAM/MFA, SSSD/Winbind, LDAP/Kerberos e compliance di base. Copriamo virtualization con KVM/QEMU, libvirt/virt-manager e template/clone/snapshot, oltre alla containerization con Docker, Podman, containerd/runC, immagini, registry, volumes, networking e cenni operativi su Kubernetes (ConfigMaps, Secrets, Deployments, Services). L’automazione è affrontata con Bash scripting, Python essentials per sysadmin, Git e configuration management con Ansible/Puppet; si introducono pipeline CI/CD e best practice DevSecOps. Tutti i contenuti sono orientati a scenari reali per permettere ai Partecipanti di operare in produzione con efficacia e consapevolezza. Il corso contribuisce alla preparazione dell’esame di Certificazione CompTIA Linux+.

Sintesi Statistica :

- Corsi realizzati: 79;

- Numero Corsisti: 639;

- Superamento Esame: 90,75%

Contattaci ora per ricevere tutti i dettagli e per richiedere, senza alcun impegno, di parlare direttamente con uno dei nostri Docenti (Clicca qui)

oppure chiamaci subito al nostro Numero Verde (800-177596).

Calling from abroad? Reach us at +39 02 87168254.

Obiettivi del corso

Di seguito una sintesi degli obiettivi principali del Corso Linux Administrator CompTIA Linux+:

- Hardening e gestione di utenti, gruppi, permissions, ACL, SELinux e SSH

- Storage management con LVM/RAID e filesystem (ext4, xfs, btrfs), backup/restore con tar/rsync

- Network configuration e troubleshooting con NetworkManager/Netplan, ip, ss, tcpdump, nmap, firewall (nftables/iptables, ufw/firewalld)

- Virtualization con KVM/QEMU (libvirt/virt-manager) e containerization con Docker/Podman, immagini, volumes, networking, cenni Kubernetes

- Automation con Bash/Python, configuration management con Ansible/Puppet, versioning con Git e pratiche CI/CD

Certificazione del corso

Esame XK0-006 CompTIA Linux+; La Certificazione CompTIA Linux+ attesta la capacità del candidato di amministrare in modo professionale sistemi Linux in ambienti production. L’esaminato dimostra padronanza del boot process e del kernel, della Filesystem Hierarchy Standard, della gestione dei devices e dei moduli, del file management e dei permissions model (ACL, SELinux), oltre alla gestione di users & groups e dei processi mediante systemd. Sono valutate competenze su storage e filesystem (LVM, RAID, ext4/xfs/btrfs), backup/restore (tar, rsync, dd) e diagnostica. L’area networking verifica configurazione e troubleshooting con NetworkManager/Netplan, DNS/DHCP/NTP, routing e strumenti operativi come ip, ss, tcpdump, traceroute e nmap, includendo firewalling con nftables/iptables, ufw e firewalld e principi di hardening. In ambito security vengono testati SSH hardening, PAM/MFA, directory services e identity integration (SSSD/Winbind, LDAP/Kerberos), crittografia (OpenSSL/TLS, LUKS2) e pratiche di auditing e log management. L’esame copre virtualization con KVM/QEMU (libvirt/virt-manager) e containerization con Docker, Podman, containerd/runC: build e gestione di immagini, volumes, networking e scenari operativi fino a introdurre Kubernetes (ConfigMaps, Secrets, Deployments, Services). È richiesta capacità di automation e orchestration tramite Bash scripting, Python essentials per sysadmin, Git, Ansible e Puppet, con riferimento a CI/CD e DevSecOps. La certificazione si ottiene superando l’esame e attesta competenze concrete, misurate su scenari reali e troubleshooting end-to-end.

Contenuti del corso

Identifying Basic Linux Concepts

• Linux boot process, kernel, initrd, GRUB basics

• Filesystem Hierarchy Standard (/, /etc, /var, /usr, /home)

• Distro families (RPM-based, dpkg-based), GUI layers (X/Wayland)

• Open-source licensing models and copyleft principles

Administering Users and Groups

• User/Group lifecycle (add/modify/delete)

• UID/GID model, system vs service accounts

• Account files (/etc/passwd, /etc/shadow, /etc/group), /etc/skel

• Password aging and profile templates

Configuring Permissions

• Unix permissions (chmod, chown, chgrp), umask

• Special bits (setuid, setgid, sticky)

• ACLs (setfacl/getfacl)

• File attributes (chattr/lsattr)

Implementing File Management

• Core utilities (ls, cp, mv, rm, mkdir, touch)

• Links (hard/symlink), inodes, lsof/stat

• Search and compare (find, locate, grep, diff, sdiff)

Authoring Text Files

• Editors (vi/vim, nano)

• Redirection and pipelines, here-docs

• Text processing (sed, awk, cut, sort, uniq, tr)

Deploying Software

• Package managers (apt, dnf/yum, zypper)

• Repository configuration and GPG signatures

• Dependency handling; language package tools (pip, npm)

Administering Storage

• Partitioning (fdisk/parted), device discovery (lsblk/blkid)

• LVM (PV/VG/LV create/extend/move), RAID (mdadm)

• Filesystems (ext4, xfs, btrfs, tmpfs), mount/fstab, fsck

Managing the Linux Kernel and Devices

• Kernel modules (lsmod/modprobe/insmod/rmmod)

• sysctl tuning and persistence

• Hardware discovery (lspci, lsusb, lshw, lscpu, lm_sensors)

Maintaining Services

• systemd units (service/target/timer), systemctl lifecycle

• Boot performance and logs (journalctl, systemd-analyze)

• Service dependency and recovery strategies

Configuring Network Settings

• NetworkManager (nmcli) e Netplan (YAML apply/try)

• Hostname, DNS, resolvers; routing and interfaces (ip)

• Diagnostics (ping, traceroute/tracepath, ss, tcpdump, mtr, nmap)

Securing a Linux System

• SSH hardening (keys, AllowUsers, PermitRootLogin)

• Firewalls (nftables/iptables, ufw, firewalld; zones/services)

• SELinux/AppArmor basics, PAM/MFA, log management

Installing Linux

• Installation planning (disk layout, partitioning, LVM/RAID)

• Bootloader setup, initial configuration, post-install hardening

Scripting with Bash and Python

• Bash fundamentals (variables, functions, loops, tests, regex)

• Python for sysadmin (venv, modules, pip, basic data types)

• Automation patterns and error handling

Managing Containers in Linux

• Runtimes (Docker, Podman, containerd/runC)

• Images (build, tags, layers), registries

• Volumes, networking (bridge/host/macvlan), logs and exec

• Compose basics; rootless containers

Automating Infrastructure Management

• Configuration management (Ansible, Puppet)

• Git workflows, CI/CD pipelines, GitOps/DevSecOps basics

• Orchestration concepts (Kubernetes essentials)

Linux+ XK0-006 Practice Exams

• Exam readiness assessment, scenario-based validation, remediation focus

Tipologia

Corso di Formazione con Docente

Docenti

I docenti sono Istruttori Autorizzati CompTIA e in altre tecnologie IT, con anni di esperienza pratica nel settore e nella Formazione.

Infrastruttura laboratoriale

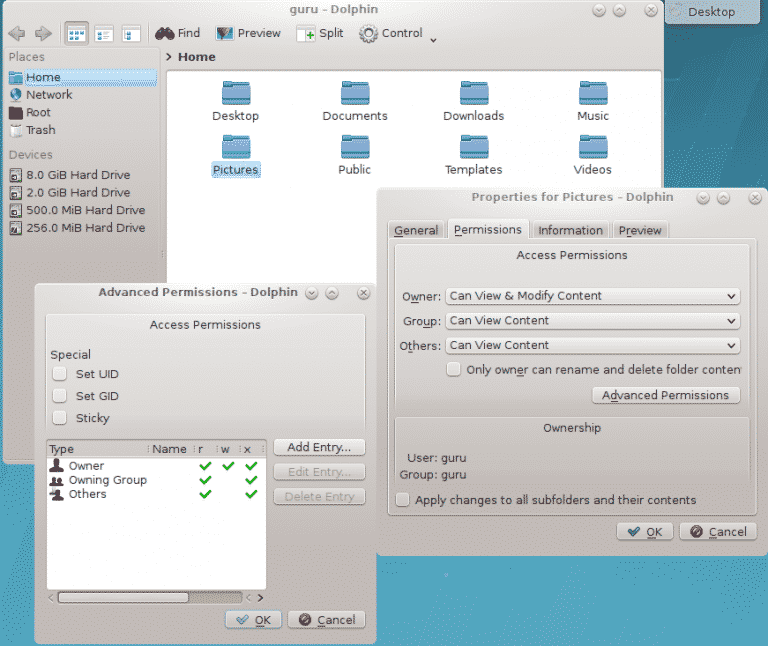

Per tutte le tipologie di erogazione, il Corsista può accedere alle attrezzature e ai sistemi presenti nei Nostri laboratori o direttamente presso i data center del Vendor o dei suoi provider autorizzati in modalità remota. Ogni partecipante dispone di un accesso per implementare le varie configurazioni avendo così un riscontro pratico e immediato della teoria affrontata. Ecco di seguito alcuni scenari tratti dalle attività laboratoriali:

Dettagli del corso

Prerequisiti

Non ci sono prerequisiti formali.

Durata del corso

- Durata Estensiva 60 Ore;

- Durata Intensiva 5gg;

Frequenza

Varie tipologie di Frequenza Estensiva ed Intensiva.

Date del corso

- Corso Linux Administrator (Formula Estensiva Serale) – 04/05/2026 – Lun. Gio. 18:30/21:30

- Corso Linux Administrator (Formula Frazionata) – 25/06/2026 – 9:00 – 17:00

Modalità di iscrizione

Le iscrizioni sono a numero chiuso per garantire ai tutti i partecipanti un servizio eccellente.

L’iscrizione avviene richiedendo di essere contattati dal seguente Link, o contattando la sede al numero verde 800-177596 o inviando una richiesta all’email [email protected].